Dans un récent rapport, Kaspersky, l’éditeur bien connu de logiciels de sécurité, fait état d’une multiplication par neuf du nombre des cyberattaques subies par les équipements IoT au premier semestre 2019, par rapport à la même période de 2018. Pour arriver à une telle conclusion, la société a déployé dans le monde un dispositif constitué d’une cinquantaine de leurres destinés à susciter des attaques informatiques. Ce que, dans le jargon de la sécurité informatique, l’on a coutume d’appeler des honeypots ou «pots de miel».

Concrètement, ces honeypots Telnet ont permis de détecter 105 millions d’attaques émanant de 276 000 adresses IP uniques (12 millions à partir de 69 000 adresses IP lors du premier semestre 2018).

Kaspersky note que les attaques opérées sur les dispositifs IoT ne sont généralement guère sophistiquées, si bien que les quelques mesures (mise à jour du micrologiciel/firmware, réinitialisation en cas de doute, restriction d’accès par VPN local…) préconisées dans le rapport permettront de s’en prémunir. Ces attaques sont le plus souvent furtives, dans la mesure où les utilisateurs ne remarqueront peut-être même pas l’exploitation à leur insu de leurs équipements. Les logiciels malveillants (ou, plus exactement, les familles de malwares) principaux ont pour noms Mirai et NyaDrop. Ils sont chacun à l’origine de 39% des attaques. Le premier tire profit des vulnérabilités existantes pour contrôler un objet connecté. A cet égard, les routeurs ou les caméras de surveillance sont souvent considérés comme des dispositifs qui ne méritent pas d’attention particulière. Le deuxième utilise un mode d’attaque par force brute pour contourner les mots de passe. Le troisième botnet le plus courant, mais qui ne compte que pour 2,1% du total des attaques enregistrées par Kaspersky, est Gafgyt. Il s’appuie sur le même principe de force brute que NyaDrop.

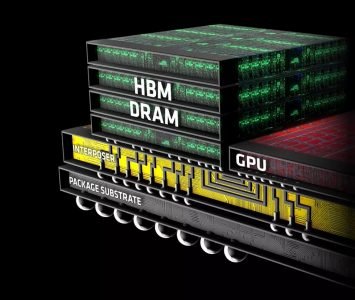

Il est intéressant de noter que si les ordinateurs usuels fonctionnent à partir de processeurs d’architecture x86, dans le monde des périphériques IoT, le choix est plus vaste. Une analyse des échantillons de malwares a mis en évidence des fichiers utilisant des modes d’organisation des octets différents (ce que l’on appelle l’endianisme, c’est-à-dire l’ordre dans lequel les octets sont placés en mémoire), conçus pour être exécutés sur des architectures de CPU multiples, telles qu’Intel x86, Arm et Mips.

Enfin, les chercheurs ont réussi à localiser les pays qui constituent les sources d’infection principales. Il s’agit de la Chine (30% du total des attaques), du Brésil (19%) et de l’Egypte (12%). Il y a un an, la situation était différente, le Brésil virant en tête devant la Chine et le Japon.